آشنایی با VLAN ها

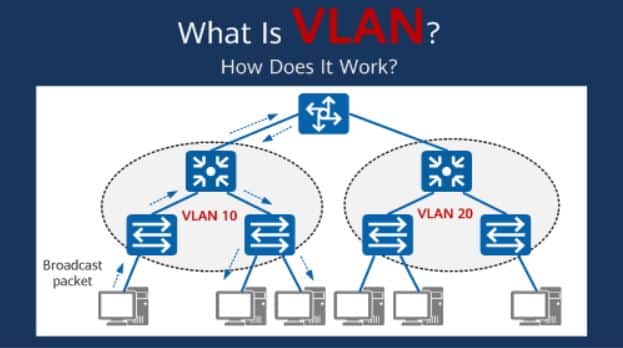

Vlan چیست؟ چرا از ولن استفاده می شود؟ در این مطلب به آشنایی با VLAN ها می پردازیم، VLAN یا Virtual Local Area Network یک تکنولوژی است که به شبکه ها امکان می دهد تا به چندین شبکه محلی مجازی تقسیم شوند. این شبکه های محلی مجازی به صورت منطقی ایجاد می شوند و اعضای هر VLAN می توانند از ارتباطات و امکانات دیگر اعضای همان VLAN استفاده کنند، حتی اگر از نقاط مختلفی در شبکه وصل شده باشند.

به عنوان مثال، یک شرکت می تواند VLAN های مختلفی برای بخش های مختلف خود ایجاد کند، مانند یک VLAN برای دپارتمان فروش، یک VLAN برای دپارتمان حسابداری و غیره. این امر امنیت را افزایش می دهد و به ادمینیستراتورها اجازه می دهد تا به راحتی مدیریت کنند که کدام دستگاه ها و کاربران به کدام VLAN دسترسی دارند. استفاده از VLAN ها می تواند کارایی شبکه را بهبود بخشد، امنیت را ارتقا دهد و مدیریت شبکه را آسان تر کند.

انواع VLAN

شبکه های محلی مجازی یا VLAN ها، یک روش برای تقسیم یک شبکه فیزیکی به بخش های کوچکتر و مجزا است. این امکان را فراهم می کند تا دستگاه ها و کاربران مختلف به صورت منطقی جداگانه از یکدیگر در یک شبکه فیزیکی عمل کنند. انواع مختلف VLAN ها عبارتند از:

- VLAN از نوع انسدادی (Isolated VLAN):

در این نوع VLAN، دستگاه ها و کاربران تنها می توانند با دیگر اعضای همان VLAN ارتباط برقرار کنند و امکان ارتباط با دیگر VLAN ها وجود ندارد. - VLAN از نوع محافظت شده (Protected VLAN):

در این نوع VLAN، دستگاه ها و کاربران تنها می توانند با دیگر اعضای همان VLAN و VLAN های مشخص شده توسط مدیر شبکه ارتباط برقرار کنند. - VLAN از نوع ترانک (Trunk VLAN):

در این نوع VLAN، امکان ارتباط بین VLAN های مختلف وجود دارد و اطلاعات می توانند بین این VLAN ها انتقال یابند. - VLAN از نوع صدوری (Voice VLAN):

این نوع VLAN برای تجهیزات صوتی مانند تلفن های تحت شبکه و دستگاه های تجاری استفاده می شود تا ارتباطات صوتی را جدا کند و کیفیت ارتباط را بهبود بخشد. - VLAN از نوع میزکار (Desktop VLAN):

در این نوع VLAN، دستگاه ها و کاربران بر اساس نقش وظیفه خود در سازمان گروه بندی شده و به این ترتیب امکان مدیریت و کنترل بهتر بر روی ارتباطات شبکه فراهم می شود.

با استفاده از انواع مختلف VLAN، مدیران شبکه قادر خواهند بود تا شبکه های خود را بهتر مدیریت کرده و امنیت و کارایی ارتباطات شبکه را افزایش دهند.

VLAN Trunking چیست؟

حال که، متوجه شدید VLAN چیست، به موضوع دیگری می پردازیم. زمانی كه بسته ای بخواهد، از يک vlan به vlan دیگری ارسال شود، يک برچسب با عنوان tag، روی آن می خورد که، هویت بسته مشخص شود. این برچسب مشخص می كند که، بسته از کدام vlan ارسال شده. پورت های سیسکو، باید عضو ترانک یا اکسس باشند، غیر از این دو مورد وجود ندارد. برای پورت هایی که، در يک vlan می باشند، باید از پورت اکسس بهره مند شد. ولی جهت اینکه ترافيک همه vlan ها عبور داده شود، باید از پورت trunk بهره مند شد.

روی هر سوئیچ يک vlan به صورت پیش فرض، و از قبل آماده شده وجود دارد که، شماره این vlan برابر با يک است. این پورت، با نام native vlan شناخته شده. در صورتی كه شما پورتها را، به صورت مجزا عضو vlan دیگری نکنید. همه آن ها جزو native می باشند. و ویژگی این پورت native این است که، بسته ها بدون tag ارسال می شوند، و نیازی به ساخت header ناست. به آن ها پورتهای untagged هم گفته می شود

یکی از پروتکل های vlan، بنام vtp است. شما زمانی که، می خواهید بین دو سوئیچ مختلف، ارتباط برقرار كنید، باید از این پروتکل کمک بگیرید. این پروتکل سه حالت مختلف دارد: client،server، transparent با توجه به این ویژگی، می توان يک یا چند سوئیچ را، در حالت server قرار داد. و تنظیمات مشخص را، روی سوئیچ مورد نظر انجام داد.

سپس با فعال کردن پروتکل vtp، همه این تنظیمات بر سوئیچ های client، هم اعمال خواهد شد. همه این تغییراتی که، بر روی سوئیچ سرور انجام می شود، revision number آن تغییر می كند، و این عدد برای همه این سوئیچ های کلاینت نیز، ارسال می شود. با هر تغییر در سوئیچ سرور، يک عدد به revision number اضافه می شود. سوئیچی که، حالت transparent دارد، فقط این تغییرات را میگیرد، و به سوئیچ بعدی ارسال می كند.

VLANs IEEE 802.1Q چیست؟

پروتکل 802.1Q از quality of service (QoS) و Virtual LAN (VLAN) در زمان حرکت ترافيک در شبکه اترنت پشتیبانی می كند. پروتکل 802.1Q یکی از پروتکل های برچسب گذاری(تگ گذاری) VLAN است كه توسط سوئیچ های سیسکو پشتیبانی می شود. این استاندارد توسط موسسه مهندسان برق و الکترونيک (IEEE) ایجاد شده است، پس يک استاندارد عمومی است و می تواند در سوئیچ های غیر سیسکو هم استفاده شود.

VLAN ها برای تقسیم broadcast domain در لایه 2(Data Link) استفاده می شوند. يک شبکه محلی مجازی است كه برای انتقال داده ها به جای شبکه فیزیکی خود از LAN دیگری استفاده می كند. پروتکل 802.1Q به اندازه فریم اترنت اجازه می دهد تا چهار بایت به محدوده 68 تا 1522 بایت اضافه كند. این افزایش اندازه، به خاطر درج يک برچسب VLAN چهار بایتی در فریم می باشد. برچسب ها، كه شامل شناسه VLAN (VID) است، توسط آدرس MAC به هر فریم اترنت متصل می شوند. این VID 12 بیتی به هر VLAN اختصاص داده شده و 4094 شناسه برای استفاده در دسترس می باشد.

از trunk برای رد و بدل کردن ترافيک VLAN بین سوئیچ ها به کار می روند. سوئیچ ها را می توان از طریق پورت trunk به یکدیگر متصل کرد. زمانی كه از ترانک به کار می روند، دستگاه متصل فریم های اترنت دارای برچسب را دریافت می كند. استاندارد 802.1Q از پیکربندی منحصر به فرد VLAN های جداگانه پشتیبانی می كند.

مزایای VLAN بندی شبکه

به صورت معمول سازمان ها و شرکت های بزرگ به دلایل زیر از شبکه های محلی مجازی یا VLAN استفاده می كنند:

- شبکه VLAN می تواند تعداد دامنه های پخشی را زیاد كند.

- شبکه VLAN ریسک امنیتی را با کاهش تعداد میزبان هایی كه يک کپی از فریم هایی سوییچ دریافت می كنند را کاهش می دهد كه در عمل شانس پیاده سازی موفقیت آمیز حمله های DDoS بر علیه شبکه سازمانی را کم می كند.

- امکان ایزوله سازی میزبان هایی كه اطلاعات حساسی را نگه داری می كنند فراهم می شود. به طوری كه می توان این میزبان ها را روی شبکه VLAN خاصی قرار داد.

- گروه بندی کاربران وابسته به موقعیت مکانی نیست و می توان بر مبنای نقش و واحدی كه مشغول به کار در آن می باشند گروه بندی را انجام داد. به صورت مثال، کارمندان حسابداری را در يک گروه منطقی و کارمندان کارگزینی را در گروه دیگری قرار داد.

مدل کلی از کاربرد

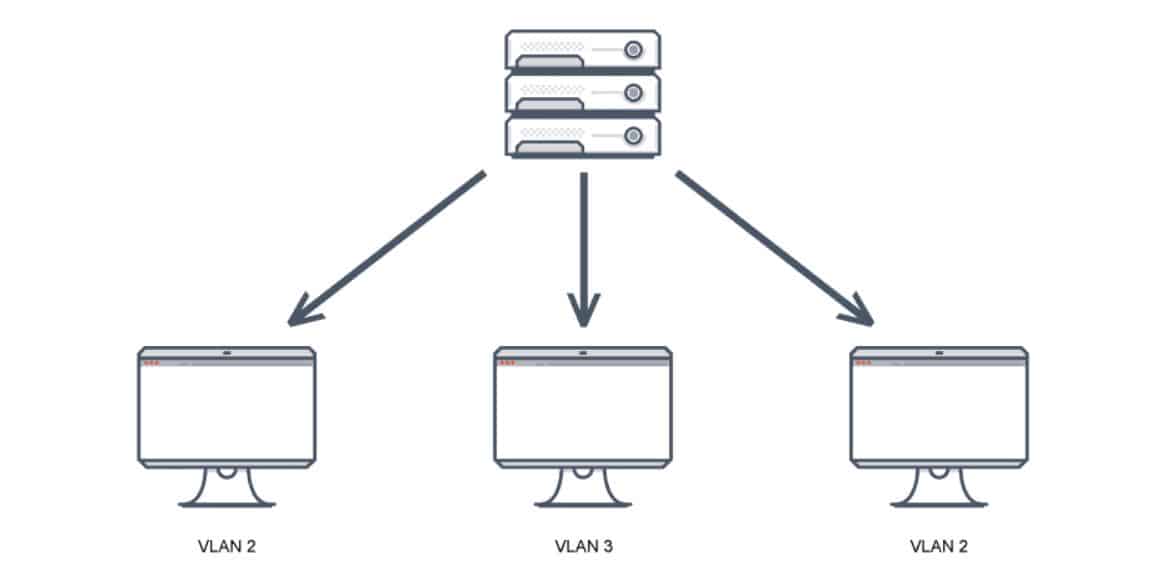

VLANها به مدیران شبکه این امکان را می دهند كه میزبان ها را در كنار یکدیگر گروه بندی كنند حتی در صورتی كه میزبان ها به صورت مستقیم به همان سوئیچ شبکه وصل نباشند.

این مورد به این علت است كه عضوهای شبکه مجازی (VLAN) قادر هستند از طریق نرم افزار پیکره بندی شوند، این ویژگی يک قابلیت بسیار مهم و پرکاربرد در شبکه است چون طراحی، پیاده سازی و استقرار شبکه را تا حد زیادی ساده می كند.

بدون VLAN، گروه بندی میزبان ها با توجه به نیاز آن ها به منابع در شبکه، لازمه جابجایی دوباره اعضای شبکه به صورت فیزیکی (مثلا جابجایی در طبقات يک ساختمان جهت ایجاد شبکه واحد) و کابل کشی دوباره برای مسیر جدید می باشد. VLAN ها به شبکه ها و دستگاه هایی كه باید جداگانه نگه داشته شوند و باهم شبکه جداگانه ای را ایجاد كنند، اجازه می دهند تا کابل کشی فیزیکی یکسانی را بدون تداخل با یکدیگر، بهبود سادگی در طراحی، امنیت بهتر و با مدیریت ترافيک با یکدیگر به اشتراک بگذارند.

مثلا، يک VLAN می تواند با جدا کردن ترافيک در يک کسب و کار تجاری برای استفاده کاربران و مدیران شبکه قرار گیرد، به طوری كه کاربران یا نوع ترافيک با اولویت پایین نتوانند بطور مستقیم بر بقیه عملکرد شبکه تأثیر بگذارند.

بسیاری از سرویس دهنده های اینترنتی از VLAN برای جدا کردن مناطق مشتریان خود از یکدیگر استفاده می كنند و به سرورهای در حال سرویس به مشتری امکان می دهند در يک شبکه واحد با یکدیگر گروه بندی شوند، در حالی كه امکان دارد مشتری در هر مکانی از سرورهای قرار داده شده در آن محل یا دیتا سنتر آن محل قرار داشته باشد.

برای تقسیم شبکه به VLAN، در تجهیزات شبکه پیکربندی انجام می شود. تجهیزات ساده قادر هستند فقط در هر پورت فیزیکی (در صورت وجود) تقسیم شوند، در این صورت هر VLAN با يک کابل شبکه اختصاصی متصل می شود.

دستگاه های پیشرفته تر قادر هستند فریم ها را از طریق برچسب زدن VLAN علامت گذاری كنند، به طوری كه امکان دارد يک اتصال (Trunk) برای انتقال داده برای چند VLAN استفاده شود. از آنجا كه VLAN پهنای باند را به اشتراک می گذارد، يک VLAN trunk می تواند از Link Aggregation، اولویت بندی کیفیت خدمات (QOS) یا از هر دو برای مسیریابی کارآمد داده ها استفاده كند.

2 متد متفاوت VLAN

عضویت در VLAN می تواند به دو حالت ایستا (Static) یا پویا (Dynamic) برقرار شود.

- VLAN های پویا با کمک نرم افزار یا بصورت پروتکل ایجاد می شوند. با يک VLAN Management Policy Server، يک مدیر می تواند پورت های سوئیچ را به VLAN بر اساس اطلاعاتی نظیر MAC Address دستگاه متصل شده به پورت یا نام کاربری مورد استفاده جهت لاگین شده به آن دستگاه تعیین كند. با ورود دستگاه به شبکه، سوئیچ از يک پایگاه داده برای عضویت VLAN به پورتی كه دستگاه به آن متصل شده است، بررسی های لازم را انجام می دهد. متدهای پروتکل شامل Multiple VLAN Registration Protocol (MVRP) و تا حدودی روش منسوخ شده GARP VLAN Registration Protocol (GVRP) است.

- VLAN های استاتيک به عنوان VLAN مبتنی بر پورت (port-based) معرفی می شود. وظایف استاتيک VLAN با اختصاص پورت به VLAN ایجاد می شود. با ورود يک دستگاه به شبکه، آن دستگاه بطور خودکار عضو VLAN پورت فرض می شود. در صورتی كه کاربر پورت ها را تغییر دهد و نیاز داشته باشد به همان VLAN دسترسی پیدا كند، سرپرست شبکه باید برای اتصال جدید يک تعریف پورت به VLAN را انجام دهد.

VLAN ID چیست؟

هر VLAN يک شماره یا اصطلاحاً VLAN ID داشته و به وسیله آن شماره صدا زده می شود. حتی می توان به آن نامی اختصاص داد. در کل می توان به تعداد 2 به توان 12 یعنی 4096 عدد VLAN بر روی يک سوئیچ تعریف نمود كه به صورت ویژه از4096 عدد از 4096 تا از VLAN ها به کار می روند و دو VLAN یعنی 0 و 4096 كه برای سیستم فقط استفاده می شوند و رزور شده اند شما نمی توانید این VLAN ها را ببینید یا از آن ها کمک بگیرید.

VLAN ها به سه دسته تقسیم می شوند:

- VLAN های رنج نرمال یا استاندارد با VLAN ID بین 1 تا 1005 كه از VLAN 1 به Native VLAN یا VLAN Default اختصاص داده شده و VLAN های 1002 تا 1005 هم برای FDDI و Token ring از پیش رزرو شده اند. توجه داشته باشید كه می توانید از VLAN 1 کمک بگیرید ولی قادر به حذف آن نیستید، به علاوه شما نمی توانید VLAN های 1002 تا 1005 را هم حذف كنید.

- VLAN های Extended با VLAN ID بین 1006 تا 4096

- VLAN های بدون VLAN ID

Broadcast Domain چیست؟

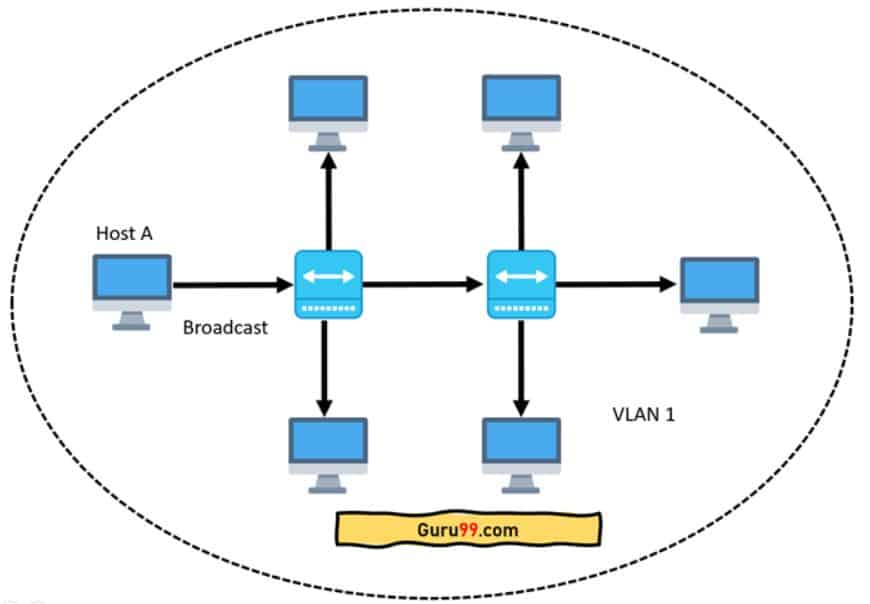

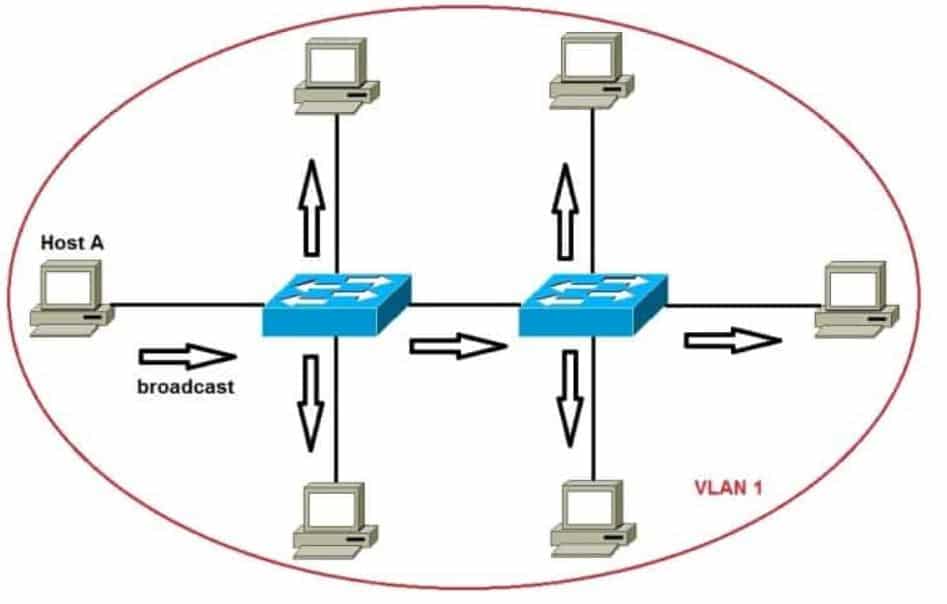

يک شبکه کاملاً لایه 2 به يک شبکه Flat یا Flat Network Topology معروف می باشد. در این شبکه از يک رنج آدرس به کار می روند. پس این شبکه فاقد Subnet های مختلف بوده و به طبع آن بین قسمت های مختلف Routing صورت نمی گیرد. پیام Braodcast يک دستگاه به همه نودهای در شبکه می رسد. این مدل برای شبکه های بزرگ و متوسط پیشنهاد نمی شود. در شبکه های متوسط و بزرگ كه بیشتر از 100 کامپیوتر دارند، توصیه می شود تا توسط ایجاد VLAN شبکه را به شبکه های کوچکتری تبدیل كنیم كه به هر يک از این ناحیه ها اصطلاحاً يک Broadcast Domain می گویند.

VLAN تفکيک كننده Broadcast Domain در شبکه و متشکل از گروهی از دستگاه ها است كه در لایه 2 به یکدیگر متصل اند و قادر هستند در لایه دو MAC و فریم های همدیگر را ببینند. هر VLAN کاملا مجزا و توسط روتر یا يک سوئیچ لایه 3، در نقاطی نظیر VLAN Core ها به یکدیگر Route می شوند تا بتوانند با یکدیگر ارتباط برقرار كنند، اما در عین حال Broadcast های آن ها به یکدیگر نمی رسد.

به وسیله ایجاد VLAN، می توان شبکه ای کاملاً مستقل ایجاد کرد كه Broadcast Domain خود را داشته باشد و فریم ها تنها داخل خود VLAN رد و بدل شوند. ترافيک به گونه ای تفکيک خواهد شد كه گویی شبکه ای مجزا با کابل و سوئیچ مستقل، يک LAN جداگانه ای را تشکیل داده می باشد.

کافیست در سوئیچ، پورت ها را به شماره VLAN مورد نظر ربط دهیم. مثلا شبکه 300 کامپیوتری خود را به سه VLAN هر يک حاوی 100 دستگاه با آدرس شبکه مجزای 25/ تقسیم می كنیم.

مقایسه VLAN و Subnet

Subnet یا زیر شبکه به فرآیند تقسیم يک شبکه بزرگ به چند شبکه کوچک گفته می شود كه هدف از این کار کاهش ترافيک شبکه، بهبود عملکرد، بهینه سازی و مدیریت ساده تر شبکه می باشد. بزرگ ترین مشکلی كه روش subnet دارد این است كه فرآیند مسیریابی را پیچیده تر می كند. اصلی ترین علت كه باعث می شود سازمان ها از رویکرد زیرشبکه سازی استفاده كنند به کارگیری بهینه آدرس های IP است كه خود مقوله مفصل و پیچیده ای می باشد. حال بریم سراغ تفاوتی كه VLAN با Subnet دارد:

- VLAN قابلیت تفکيک Subnet را فراهم می كند، به طوری كه امکان تخصیص دستگاه های محدود به Subnet وجود دارد.

- يک Subnet را می توان به يک VLAN اختصاص داد. البته این امکان وجود دارد كه بیش از يک Subnet را به يک VLAN تخصیص داد، اما رویکرد فوق پیچیدگی طراحی را بیش از اندازه زیاد می كند.

- زمانی كه قصد استفاده از فناوری هایی نظیر MPLS را داریم، به کارگیری Subnet های بیشتر بهتر از VLAN است، چون MPLS برای بهبود عملکرد و افزایش سرعت میان برهایی میان آدرس های آی پی Subnet ها ایجاد می كند.

- VLANها زمانی كه می خواهیم در محدوده گسترده ای ارتباط میان چند ساختمان را با یکدیگر برقرار كنیم (به صورت مثال در محیط های دانشگاهی) عملکرد بسیار خوبی دارد.

فرآیند ارسال اطلاعات در vlan چگونه است؟

زمانی كه يک شبکه محلی مجازی را پیاده سازی می كنید، همه فریم های منتشر شده توسط کلاینت های عضو يک VLAN تنها بین پورت های همان شبکه محلی مجازی توزیع می شود، پس پهنای باندی كه تجهیزات عضو يک گروه منطقی دریافت می كنند محدود به ظرفیتی است كه گروه دریافت می كند. این کار يک مزیت مهم دارد كه مانع از آن می شود تا کلاینتی بیش از اندازه از پهنای باند شبکه استفاده كند و در ضمن شناسایی تجهیزاتی كه پهنای باند شبکه را زیاد مصرف می كنند ساده خواهد بود.

عملکرد شبکه محلی مجازی شباهت زیادی به شبکه محلی فیزیکی دارد، اما به میزبان ها اجازه می دهد در حوزه پخشی یکسانی با یکدیگر گروه بندی شوند، حتا در صورتی كه به سوییچ های یکسانی متصل نشده باشند. در شکل زیر توپولوژی شبکه ای را مشاهده می كنید كه میزبان ها درون شبکه محلی واحدی قرار دارند.

حذف يک پورت از VLAN در سوئیچ:

فرض كنید قصد داریم پورت 11 از VLAN 4 كه روی سوییچ (Device-A) نشان داده شده در شکل زیر قرار دارد را حذف كنیم.

این کار در چهار مرحله به شرح زیر انجام می شود:

1ـ با وارد کردن دستورات زیر به حالت پیکربندی سراسری در سوییچ دسترسی پیدا كنید.

device-A> enable

…No password has been assigned yet

device-A# configure terminal

device-A(config)#

2ـ با وارد کردن دستور زیر به سطح cli برای پیکربندی vlan 4 مبتنی بر پورت مذکور دسترسی پیدا كنید.

device-A(config)# vlan 4

3ـ دستور زیر را برای حذف پورت 11 از vlan 4 وارد می كنیم.

device-A(config-vlan-4)# no untagged ethernet 11

deleted port ethernet 11 from port-vlan 4

4ـ دستورات زیر را برای خروج از حالت پیکربندی vlan و ذخیره پیکربندی در فایل پیکربندی سیستم اجرا می كنیم.

device-A(config-vlan-4)# end

device-A# write memory

حذف VLAN در سوئیچ سیسکو

یکی از مشکلاتی كه بعضی سرپرستان شبکه زمان کار با سوییچ های سیسکو و به ویژه VLAN روبرو می باشند، نحوه حذف تنظیمات ذخیره شده در startup configuration و نحوه حذف تنظیمات VLAN در سوئیچ سیسکو است كه دو مقوله جدا از هم می باشند.

توجه كنید با حذف startup configuration، همه پورت های سوئیچ كه عضو VLANهای دیگری می باشند از شبکه های محلی مجازی حذف می شوند و به VLAN پیش فرض خود سوئیچ انتقال پیدا می كنند، اما خود VLANهای ساخته حذف نمی شوند و باید به شکل دستی آن ها را حذف كنید.

اطلاعات VLAN در يک فایل به نام vlan.dat ذخیره می شوند كه محل آن در حافظه Flash سوئیچ می باشد. در صورتی كه دستور show flash را در وضعیت privilege اجرا كنید، این فایل را مشاهده می كنید. البته دقت كنید این اطلاعات تنها زمانی نشان داده می شوند كه روی سوئیچ يک VLAN ساخته باشید، در غیر این صورت اطلاعات عادی سوییچ نشان داده می شوند.

به صورت مثال، فرض كنید يک سوئیچ دست دوم خریداری کرده اید و قبل از استفاده از این سوئیچ در شبکه خود، می خواهید همه تنظیمات سوییچ كه شامل vlanهای ساخته شده در سوییچ می شوند را حذف كنید. انجام این کار فرایند ساده ای است و تنها کاری كه باید انجام دهید حذف تنظیمات ذخیره شده در startup-configuration و راه اندازی سوئیچ می باشد.

دستور حذف vlan در سیسکو دستور زیر است كه باید در وضعیت privilege آن را اجرا كنید:

Switch#erase startup-config

با اجرای این دستور، پیغامی مبنی بر حذف پیکربندی ها نشان داده می شود كه باید کلید اینتر را فشار دهید. لازم به توضیح است كه جهت این منظور ios سوییچ هم حذف می شود.

?Erasing the nvram filesystem will remove all configuration files! Continue

[confirm]

[OK]

Erase of nvram: complete

همان گونه كه مشاهده می كنید همه تنظیمات از nvram حذف شدند، با این حال در runing-config این تنظیمات در حافظه فعال وجود دارند. تنها کاری كه باید انجام دهید راه اندازی سوییچ است تا همه چیز پاک شود. جهت این کار دستور reload را اجرا كنید تا سوئیچ ریستارت شود.

Switch#reload

اکنون زمان آن رسیده تا شبکه های محلی ساخته شده را حذف كنیم، در صورتی كه دستور زیر را اجرا كنید، مشاهده می كنید كه شبکه های محلی مجازی روی سوییچ وجود دارند.

Switch#show vlan brief

زمانی كه مراحل بالا را اجرا كنید، مشاهده می كنید كه پورتی مرتبط با شبکه های محلی مجازی نیست، اما شبکه های محلی مجازی حذف نشده اند. با اجرای دستور show vlan brief، تعداد شبکه های محلی مجازی پیکربندی شده روی سوییچ را مشاهده می كنید. همان گونه كه اشاره کردیم، این شبکه های محلی مجازی در فایلی به نام vlan.dat كه در فلش است ذخیره می شود. اکنون کافی است دستور show flash را اجرا كنید.

:Switch#show flash

/:Directory of flash

rw- 4414921 c2960-lanbase-mz.122-25.FX.bin-

rw- 616 vlan.dat-

64016384 bytes total (59600847 bytes free)

شما می توانید این فایل از حافظه flash سوئیچ حذف و سوئیچ را reload كنید تا vlan ها حذف شوند. جهت این منظور از دستور زیر کمک بگیرید.

Switch#delete vlan.dat

با اجرای دستور فوق، دو پیغام تایید حذف زیر را تایید كنید تا فایل vlan.dat حذف شود.

?Delete filename [vlan.dat]

Delete flash:/vlan.dat? [confirm]

اگر یکبار دیگر دستور Show flash را اجرا كنید، مشاهده می كنید كه دیگر فایل vlan.dat وجود ندارد.

Switch#sh flash

:/Directory of flash

rw- 4414921 c2960-lanbase-mz.122-25.FX.bin-

64016384 bytes total (59601463 bytes free)

در آخر دستور reload را اجرا كنید تا سوئیچ راه اندازی شود. بعد از بارگذاری کامل میان افزار در صورتی كه یکبار دیگر دستور show vlan brief را اجرا كنید، مشاهده خواهید کرد كه همه vlan ها حذف شده اند.

رک شبکه

رک شبکه